Datums: 2020. gada 10. decembrisLaiks: 13.00 – 16.15Vieta: TIEŠRAIDĒ Mērķauditorija: Valsts un pašvaldību iestāžu atbildīgās personas par IT drošību, pamatpakalpojumu sniedzēji, digitālo pakalpojumu sniedzēji, kā arī citi interesenti, kuri darbojas IT drošības jomā. Darba valoda: latviešu Programma: 13:00 – 13:15 Semināra atklāšana – CERT.LV 13:15 – 13:30 Uzticamības pakalpojumi un elektroniskā identifikācija, kopīgais un atšķirības …Lasīt tālāk »

Notiks preses konference par rīcību cīņā ar telefonkrāpniekiem

7. oktobrī, plkst. 10:00 Finanšu nozares asociācija sadarbībā ar Valsts policiju un CERT.LV sasauc preses konferenci, lai informētu par rīcību cīņā ar telefonkrāpniekiem. Preses konference norisināsies attālinātā formātā, izmantojot platformu MS Teams. Šobrīd aktivizējas vēl viens krāpnieku vilnis, kas zvana Latvijas iedzīvotājiem – banku klientiem un, uzdodoties par banku darbiniekiem, cenšas izvilināt klientu internetbanku pieejas …Lasīt tālāk »

Brīdinājums uzņēmumiem un iestādēm par naudas izspiešanas mēģinājumiem

Pēdējo nedēļu laikā kļuvuši aktuāli naudas izspiešanas mēģinājumi, draudot apturēt uzņēmuma mājas lapu vai citu resursu, kas nodrošina uzņēmuma darbību. Šāda veida uzbrukumi vienlaicīgi notiek vairākās Eiropas valstīs. Naudas izspiešanas mēģinājumi mērķēti gan uz finanšu institūcijām, gan uz citiem privātā sektora uzņēmumiem. Kā darbojas uzbrucējs? Uzbrucējs izsūta draudu e-pastu, kurā uzdodas par Armada Collective, Cozy …Lasīt tālāk »

Luminor brīdina par krāpniekiem

Pēdējo dienu laikā “Luminor” banka ir saņēmusi informāciju par vairākiem gadījumiem, kad, uzdodoties par bankas darbiniekiem, krāpnieki zvana bankas klientiem ar mērķi izkrāpt internetbankas pieejas vai privātos datus. Par šādiem gadījumiem banka brīdināja jau vasarā, taču šobrīd krāpnieki atkal aktivizējušies, informē banka. “Luminor” atgādina, ka banka nekad nezvana un nesūta klientiem e-pasta vēstules ar lūgumu …Lasīt tālāk »

Darbs no mājām. Kiberdrošība šodien iegūst jaunu nozīmi

Informācijas tehnoloģiju drošības incidentu novēršanas institūcijas CERT.LV eksperti prognozē, ka kiberdrošības riski tuvākajā nākotnē varētu kļūt aktuālāki lielākajai daļai sabiedrības. Tas saistīts ar uzņēmumu arvien atvērtāko attieksmi pret attālinātā darba iespējām. Pavasarī piedzīvotais elpceļu vīrusa Covid-19 uzliesmojums Latvijā un pasaulē daudziem darba devējiem ir licis pārskatīt savus ierastos paradumus un kārtību, kāda tiek nodrošināta darba …Lasīt tālāk »

Kiberhigiēnas pamati

Lai pārliecinātos, cik plaši izmantojam viedierīces ikdienā, atliek vien iekāpt sabiedriskajā transportā vai uzkavēties kādā citā sabiedriskā vietā. Kāds noteikti turēs sev priekšā viedtālruni vai planšeti, skatoties sev interesējošo un labākajā gadījumā – ar izslēgtu skaļruni. Daudziem īsināt laiku savā ierīcē nemanāmi ir izveidojies par pieradumu. Šoreiz gan nerunāsim par šī pieraduma ietekmi uz fizisko …Lasīt tālāk »

Dažas svarīgas pamatlietas datoru drošībā

Kādu rītu cilvēks ielogojas kādā windows serverī un sākumā nevar saprast, kas nav pareizi. Ir agrs rīts. Acis vēl miegainas. Bet kaut kas nav tā. Palūkosimies, kāds tad viņu tur sagaida skats. Un kopā mēģināsim saprast, kas tad īsti ir noticis. Windows serveris stāv ieslēgts katru dienu 24 stundas un veic dažādus uzdevumus. Pieejas pa …Lasīt tālāk »

CERT brīdina par pulvermucu Latvijas kibertelpā

Latvijas kibertelpā turpina aktīvi izplatīties spiegojošais vīruss Emotet. Šobrīd inficētas jau vairāk nekā 200 organizācijas un simtiem inficētu lietotāju turpina vīrusu izplatīt tālāk. Emotet vīruss, nonācis datorā, jau pirmajās minūtēs ievāc ļoti daudz informācijas par lietotāju, un nosūta to uz saimniekserveri, lai izmantotu mērķētu uzbrukumu sagatavošanā vai pārdotu tālāk. Iegūto datu ļaunprātīga izmantošana ir tikai …Lasīt tālāk »

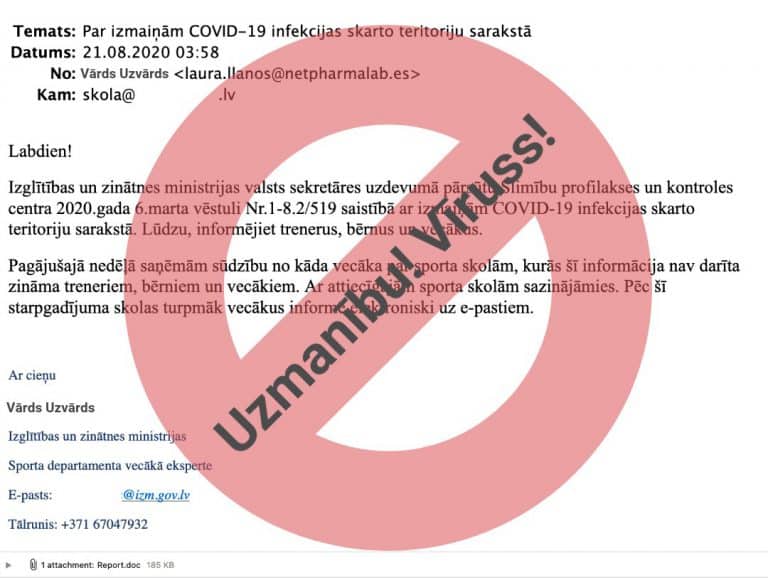

Izsūtīti inficēti e-pasti Izglītības un zinātnes ministrijas vārdā

Tuvojoties jaunajam mācību gadam, Izglītības un zinātnes ministrijas vārdā tiek izplatīti kaitīgi e-pasti no kāda, visticamāk, uzlauzta, ar ministriju nesaistīta konta, uzdodoties par IZM darbinieku, par it kā ar COVID-19 saistītām izmaiņām.Lasīt tālāk »

Cert brīdina par piekļuves tiesību izkrāpšanas uzbrukumiem

Office 365 piekļuves tiesību izkrāpšanas uzbrukums – tas ir Office 365 lietotājiem specifisks pikšķerēšanas veids. Līdzīgi kā parastas pikšķerēšanas gadījumā, uzbrukuma upurim tiek nosūtīts e-pasts ar saiti uz it kā koplietotu dokumentu. Parasti līdzīgu pikšķerēšanas mēģinājumu mērķis ir iegūt pieeju lietotāja e-pastam, taču Office 365 gadījumā iespējams iegūt daudz vairāk. Norādītā saite uzreiz pāradresē lietotāju …Lasīt tālāk »

Kā pasargāt savu ‘Huawei’ viedtālruni no kiberuzbrukumiem

Esam pieraduši, ka savus darba vai personīgos datorus un klēpjdatorus nepieciešams aizsargāt, instalēt antivīrusu programmas, uzstādīt drošas paroles utt., bet kā ir ar viedtālruņiem? Pirmkārt, gandrīz nemitīgi turam tos rokās un izmantojam neskaitāmas tālruņa funkcijas, otrkārt – un tas nav mazsvarīgi – uz mūsu “gudrajām” ierīcēm tiek glabāti personas dati un konfidenciāla informācija. Ņemot vērā, …Lasīt tālāk »

Altum vārdā krāpnieki izsūta e-pastus

“Attīstības finanšu institūcijas “Altum” vārdā krāpnieki izsūtījuši viltus e-pastus. Institūcija aicina nekādā gadījumā nevērt vaļā atsūtītās saites un neievadīt savus datus. Krāpnieciskajos e-pastos “Altum” darbinieku vārdā saņēmēji tiek aicināti sniegt papildinformāciju par daudzdzīvokļu māju siltināšanas programmas projektu, kā arī iespējami citi viltus aicinājumi ar mērķi panākt e-pastam pievienotā, ar ļaunatūru inficētā, pielikuma atvēršanu. “Altum” aicina …Lasīt tālāk »

Cert brīdina, ka atklāta īpaši bīstama Windows DNS servera ievainojamība – SigRed

2020. gada 14. jūlijā, nākot klajā ar ikmēneša atjauninājumiem, Microsoft ir publicējis ielāpu arī kritiskai ievainojamībai, kurai piešķirts identifikācijas numurs CVE-2020-1350, kibertelpā tā pazīstama arī kā SigRed. Ievainojamības novērtējums pēc CVSS (Common Vulnerability Scoring System) skalas ir 10 balles, kas ir augstākais bīstamības līmenis šajā skalā. Šī ievainojamība skar Microsoft Windows DNS, domēna vārdu sistēmas …Lasīt tālāk »

CERT.LV brīdina par ļaunprogrammatūras Emotet izplatīšanas kampaņām

ā informē CERT.LV, Emotet, nokļūstot upura iekārtā, ievāc sensitīvu informāciju no upura iekārtas; izsūta sevi visam e-pasta kontaktu sarakstam; cenšās izplatīties tīklā, izmantojot paroļu sarakstus vai paroļu pārlasi, lai piekļūtu tīklā pieslēgtām sistēmām/iekārtām; lejuplādē papildus ļaunprogrammatūru, piemēram, TrickBot. Ar Emotet inficēta sūtījuma pazīmes: visbiežāk e-pasts tiek saņemts no kāda zināma sūtītāja, kurš, iespējams, neuzmanības vai nezināšanas …Lasīt tālāk »

CERT.LV brīdina par mēģinājumiem izkrāpt Facebook piekļuves informāciju

CERT.LV brīdina par to, ka tiek veikti mēģinājumi izkrāpt Facebook piekļuves informāciju no Facebook lapu īpašniekiem. Tiek izsūtīti viltoti paziņojumi par kontu bloķēšanu ar saitēm uz viltus lapām, kas tikai vizuāli ir līdzīgas Facebook. Ievadot savus datus šajās vietnēs, dati tiek nodoti krāpniekiem.Lasīt tālāk »

CERT ieteikumi aizsardzībai pret ienākošo e-pastu viltošanu

E-pasta autentiskuma pārbaude pirms piegādes lietotājam ir būtiska drošības sastāvdaļa. Tas pasargā saņēmējus no SPAM un sūtījumiem ar kaitīgu saturu. Zemāk tiek aplūkotas trīs metodes – DMARC, SPF un DKIM – efektīvai e-pasta sūtītāja pārbaudei. DMARC (Domain-based Message Authentication, Reporting, and Conformance) Jāspēj korekti pārbaudīt ienākošā e-pasta autentiskumu, saskaņā ar tā domēna administratora norādīto DMARC …Lasīt tālāk »

CERT ieteikumi aizsardzībai pret izejošo e-pastu viltošanu

Lai pasargātu citus saņēmējus un sava uzņēmuma vai organizācijas reputāciju, būtiski ir nodrošināt iespēju citiem pārliecināties par saņemtā e-pasta autentiskumu, ja tas izsūtīts jūsu uzņēmuma vai organizācijas vārdā, kā arī liegt iespēju trešajām pusēm izsūtīt šādus e-pastus. Arī šeit izmantojamas DMARK, SPF un DKIM tehnoloģijas. DMARC Katrā domēnā jābūt izveidotam DMARC ierakstam, jo šī tehnoloģija …Lasīt tālāk »

DNS ugunsmūris piedzīvo virkni uzlabojumu

CERT.LV un NIC (.LV domēna vārdu reģistra uzturētājs) kopprojekts “DNS ugunsmūris” ir piedzīvojis virkni uzlabojumu, kas padara to lietotājiem saprotamāku un draudzīgāku. Ir papildinātas ugunsmūra uzstādīšanas instrukcijas, kā arī ugunsmūris ir ieguvis jaunu vizuālo identitāti ar savu simbolu un sargu “Ugunīgo kaķi Muri”. Ugunsmūra sargam Murim par savu tapšanu jāpateicas diakritisko zīmju (mīkstinājumi un garumzīmes) …Lasīt tālāk »

NIC sadarbībā ar CERT.LV ir izveidojuši DNS ugunsmūri.

NIC sadarbībā ar CERT.LV (Informācijas tehnoloģiju drošības incidentu novērošanas institūciju) ir izveidojuši DNS (domēna vārdu sistēmas) ugunsmūri. DNS ugunsmūra mērķis ir pasargāt tā lietotājus no ļaunprātīga satura internetā, kas nāk gan no Latvijas, gan ārpus tās, tādiem kā viltus banku lapas, krāpnieciskas tirdzniecības platformas, vīrusus izplatošas vietnes u.c. Apdraudējumu datu bāzi uztur un regulāri atjauno …Lasīt tālāk »

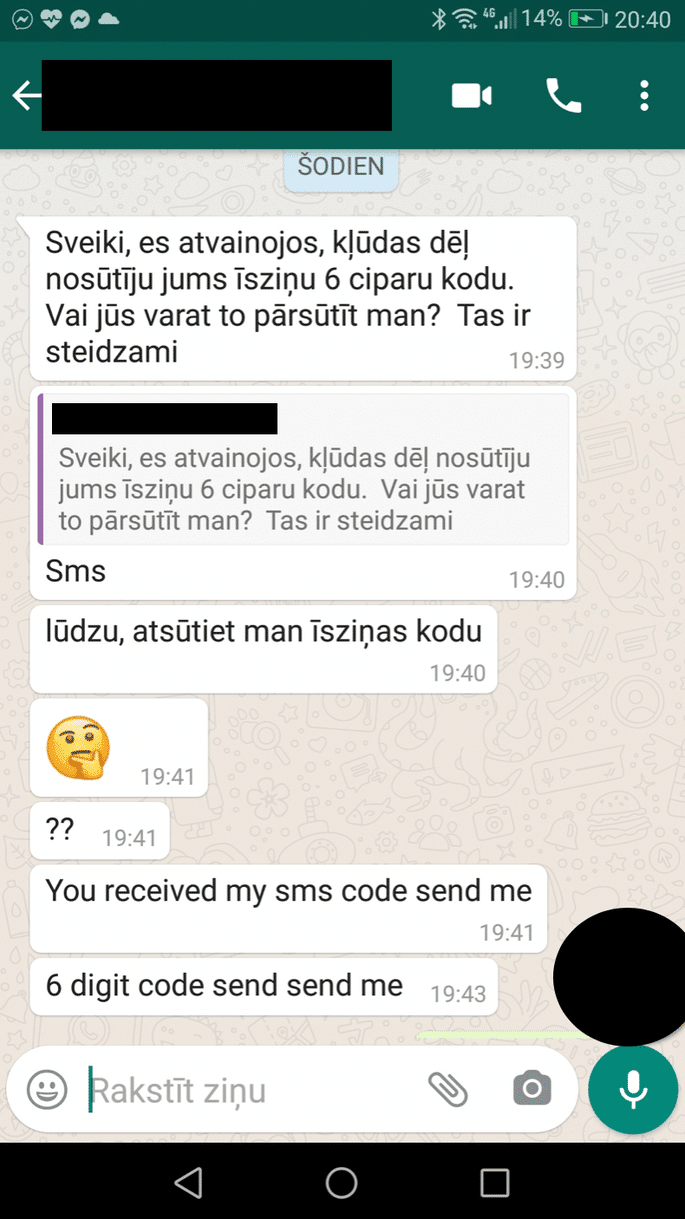

Aktivizējušies krāpnieki, kas zog WhatsApp lietotāju kontus

Informācijas tehnoloģiju drošības incidentu no vēršanas institūcijas cert.lv brīdina par jaunu krāpniecības kampaņu, kas mērķēta uz WhatsApp lietotājiem. Krāpniecības rezultātā ļaundari savā īpašumā var pārņemt lietotāja WhatsApp kontu un piekļūt visām lietotāja sarakstēm un veikt tajās izmaiņas.Lasīt tālāk »

Kategorijas

- Aksesuāri

- Aprīkojums

- arhivs

- Auto aprīkojums

- Auto, Moto

- Auto/Moto

- Automobiļi, moto transports

- Bez kategorijas

- Biroja tehnika

- bite

- Covid-19

- Datorspēles

- Datortehnika, programmatūra

- Dažādi

- Finanses

- Foto

- Foto, Audio, Video

- Foto, Audio, Video

- Fotoaparāti

- Gurushots

- HP

- Huawei

- humors

- IBM kolekcija

- Iekārtas atdzīvināšana

- Internets

- IT sasniegumi, bizness

- Jaunumi

- LG jaunumi

- Lidaparāti

- Mākslīgais intelekts

- Mobilās aplikācijas

- Mobilās ierīces

- Mūzika

- netsec

- Plaukstdatori

- Portatīvie datori

- Programmatūra

- Retro konsoles

- Sacensības

- Sadzīves un virtuves tehnika

- Sakaru pakalpojumi

- Spēles

- Stacionārie datori, monitori

- Tehnoloģijas

- Tehnoloģiju zīmolu vēsture

- Telekomunikācijas

- Televizija

- Televizori, mājas kinozāles

- Top ziņa

- TV paketes

- TV un sadzīves tehnika

- Veselība

- Vēsture

- Video