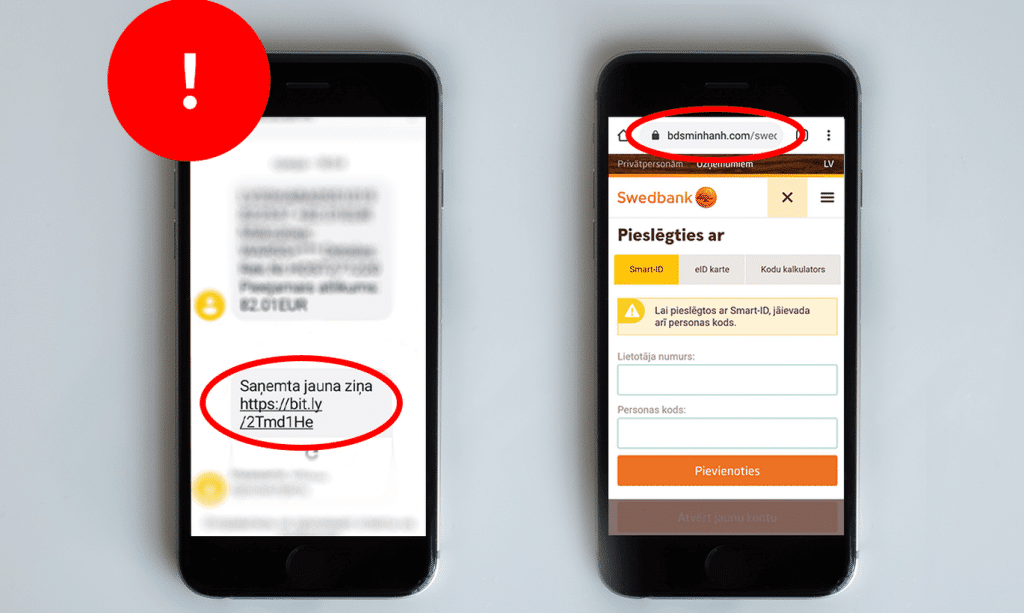

“Swedbank” rīcībā nonākusi informācija, ka krāpnieki bankas vārdā klientiem izsūta viltus īsziņas (SMS). Īsziņās tiek sūtītas krāpnieciskas interneta saites, kuras atverot klienti tiek novirzīti uz viltus “Swedbank” interneta bankas lapu, brīdina banka.Lasīt tālāk »

CERT.LV pārbauda nopludinātu kompromitētu iekārtu sarakstu

CERT.LV veica kompromitēto serveru, maršrutētāju un lietu interneta (IoT) iekārtu saraksta, kas pagājušajā nedēļā tika publiskots tīmeklī, pārbaudi. Tika konstatēts, ka no visām sarakstā uzskaitītajām iekārtām tikai nepilnas 100 atradās Latvijā. Izpētes rezultātā tika noskaidrots, ka publiskotā informācija par sarakstā minētajām apdraudētajām iekārtām (IP adresēm) ir novecojusi. Sarakstā iekļautās IP adreses no partneru ziņojumiem bija …Lasīt tālāk »

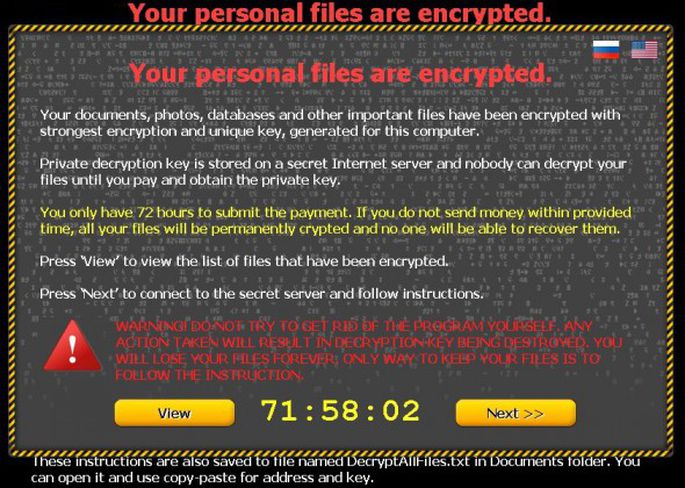

Valsts policija brīdina par šifrējošo izspiedējvīrusu uzbrukumiem

Valsts policijas Galvenās kriminālpolicijas pārvaldes Ekonomisko noziegumu apkarošanas pārvaldes amatpersonas, veicot informācijas pārbaudi par kiberuzbrukumiem un aktīvi sadarbojoties ar Informācijas tehnoloģiju drošības incidentu novēršanas institūcijas CERT.LV speciālistiem, periodiski saņem sūdzības gan no fiziskām, gan juridiskām personām par dažādu šifrējošo izspiedējvīrusu (ransomware) uzbrukumiem. Minētie vīrusi šifrē datorā esošos failus un cieto disku, liedzot lietotājiem turpmāku datora …Lasīt tālāk »

‘Cert.lv’ jūlijā reģistrējis 104 997 apdraudētas unikālas IP adreses

Latvijā jūlijā reģistrētas 104 997 unikālas IP adreses, kas bija pakļautas kādam kibertelpas apdraudējumam, liecina informācijas tehnoloģiju drošības incidentu novēršanas institūcijas “Cert.lv” publicētā kibertelpas reģistrēto incidentu statistika. Apkoptie dati atklāj, ka 2019. gada jūlijā unikālajām IP adresēm visbiežāk reģistrētas konfigurācijas nepilnības, kuru skaits sasniedza 65 540 gadījumu. Kā ļaundabīgie kodi reģistrēti 7429, bet 30 551 …Lasīt tālāk »

Uzlaužot e-pastu, krāpnieki no kāda Latvijas uzņēmuma izkrāpj 80 000 eiro

Krāpšanas shēma ir šāda: ļaundari uzlauž uzņēmumu e-pastu sistēmas un pārtver vēstules, kas satur informāciju par rēķiniem un maksājumu rekvizītiem. Tajās krāpnieki veic izmaiņas rekvizītos, norādot savus, tādējādi uzņēmums naudu pārskaita neīstajam adresātam. Šāda krāpniecība notiek viscaur Eiropā, bet nu par upuri kļuvis arī kāds Latvijas uzņēmums ar sadarbības partneriem ārvalstīs. No šīs firmas izkrāpti …Lasīt tālāk »

«Swedbank» brīdina klientus, ka novēroti mēģinājumi izkrāpt visus kodu kartes kodus.

«Swedbank» mājaslapā publicētā paziņojumā teikts, ka vairāki «Swedbank» klienti ziņojuši par mēģinājumiem izkrāpt internetbankas kodu kartes datus it kā bankas vārdā. Krāpnieki lūdz ievadīt internetbankas kodu kartes 72 kodus. Banka aicina nekādā gadījumā neievadīt visus kodus un par šādiem mēģinājumiem informēt banku. «Swedbank» uzsver, ka banka nekad nelūdz ievadīt visas internetbankas paroles un kodus. Banka …Lasīt tālāk »

Atsākusies kriptēšans vīrusa izplatība

Atsākta CTB-Locker datorvīrusa izplatīšana no «julianus.su», brīdina IT drošības incidentu novēršanas institūcija «Cert.lv». Šoreiz vēstule noformēta kā parādu piedziņa. Epasts tiek izsūtīts kā «Julianus Inkasso notice» par it kā pirmstiesas brīdinājumu par parādu piedziņu un saiti uz «lietu».Datora inficēšanās ar ļaunatūru notiek, lietotājam apmeklējot leģitīmas interneta vietnes. Lai inficētos, interneta lietotājam nav jāveic nekādas papildu …Lasīt tālāk »

Ir atklāts CTB-Locker — iepriekš nezināms šifrēšanas Trojas zirga variants, kura funkcijas ietver pilnīgu mijiedarbību ar anonīmo tīklu TOR bez upura ziņas

Kaspersky Lab speciālisti ziņo par jauniem draudiem lietotāju personīgajai informācijai, kā arī uzņēmumu datiem: arhīviem, 1C datubāzēm un citiem dokumentiem. Jūnija beigās ir atklāts CTB-Locker — iepriekš nezināms šifrēšanas Trojas zirga variants, kura funkcijas ietver pilnīgu mijiedarbību ar anonīmo tīklu TOR bez upura ziņas. Turklāt nav iespēju atšifrēt datus, jo Trojas zirgs aizsargāti nosūta atslēgu …Lasīt tālāk »

Uzņēmumu sistēmām iecienītākā parole – «Password1»

Veicot uzņēmumu sistēmu ielaušanās testos iegūtu paroļu datu uzlaušanas kampaņu, kiberdrošības kompānija «TrustWave» noskaidrojusi, ka šogad pati izplatītākā parole ir «Password1», teikts kompānijas mājaslapā. Izmantojot moderno videokaršu sniegtās datu apstrādes iespējas, «TrustWave» ekspertiem 31 dienas laikā izdevās uzlauzt 92% no 626 718 parolēm. Visbiežāk izmantotā zīmju kombinācija, kas izmantota sistēmu pasargāšanai bijusi «Password1», kas izmantota …Lasīt tālāk »

Lai pieslēgtos Wi-Fi tīklam Krievijā, būs jāuzrāda dokuments

Piekļuve bezvadu interneta tīkliem sabiedriskās vietās Krievijā būs iespējama tikai pēc lietotāja personības pārbaudes. Par to liecina Krievijas valdības interneta vietnē publicēts rīkojums. Cilvēka personības identifikācija būs jāveic Wi-Fi tīkla operatoram. Interneta lietotājam būs jāatklāj vārds, uzvārds un tēvavārds, ko var apliecināt ar personu apliecinošu dokumentu, raksta Unian.net. Informācija par Wi-Fi tīkla lietotāju, ieskaitot uzvārdu, …Lasīt tālāk »

Strādā jebkur 2014, jeb pilnīgs ārprāts drošibniekiem

Sākumā nedaudz par pašu ideju. "Strādā jebkur!" dienā Latvijas organizācijas un to darbiniekus rosinām izmantot jauno tehnoloģiju priekšrocības, sniedzot darbiniekiem iespēju strādāt no jebkuras vietas. Tāpat iniciatīvas uzdevums ir likt aizdomāties tās dalībniekiem par savu resursu lietderīgu izmantošanu un līdzsvaru starp darbu un privāto dzīvi. 2012.gadā šī akcija Latvijā bija pirmais solis, lai popularizētu elastīgu …Lasīt tālāk »

«Cert.lv» brīdina par interneta reklāmām, kas inficē datorus

Informācijas tehnoloģiju (IT) drošības incidentu institūcija «Cert.lv» brīdina par ļaundabīgu programmatūru, kas izplatās caur baneru apmaiņas sistēmu «OpenX» un inficē lietotāju datorus, radot datu izkrāpšanas risku. «Cert.lv» sabiedrisko attiecību projektu vadītāja Svetlana Amberga aģentūru BNS informēja, veicot drošības incidentu analīzi, atklāts, ka vairākās plaši apmeklētās Latvijas tīmekļa vietnēs notikusi ļaunatūras izplatīšana caur «OpenX» baneru apmaiņas …Lasīt tālāk »

Kategorijas

- Aksesuāri

- Aprīkojums

- arhivs

- Auto aprīkojums

- Auto, Moto

- Auto/Moto

- Automobiļi, moto transports

- Bez kategorijas

- Biroja tehnika

- bite

- Covid-19

- Datorspēles

- Datortehnika, programmatūra

- Dažādi

- Finanses

- Foto

- Foto, Audio, Video

- Foto, Audio, Video

- Fotoaparāti

- Gurushots

- HP

- Huawei

- humors

- IBM kolekcija

- Iekārtas atdzīvināšana

- Internets

- IT sasniegumi, bizness

- Jaunumi

- LG jaunumi

- Lidaparāti

- Mākslīgais intelekts

- Mobilās aplikācijas

- Mobilās ierīces

- Mūzika

- netsec

- Plaukstdatori

- Portatīvie datori

- Programmatūra

- Retro konsoles

- Sacensības

- Sadzīves un virtuves tehnika

- Sakaru pakalpojumi

- Spēles

- Stacionārie datori, monitori

- Tehnoloģijas

- Tehnoloģiju zīmolu vēsture

- Telekomunikācijas

- Televizija

- Televizori, mājas kinozāles

- Top ziņa

- TV paketes

- TV un sadzīves tehnika

- Veselība

- Vēsture

- Video